【Cloudflare Radar】を検証。サーバーサイドからのデータ取得でインターネットの「今」を可視化する

はじめに

https://developers.cloudflare.com/agents/model-context-protocol/mcp-servers-for-cloudflare/

今回は、この中で気になった「Radar server」を試してみたいと思います。

設定と準備

まずは、Claude Code に MCP サーバを設定します。

$ claude mcp add -s user -t http

cloudflare-radar

https://radar.mcp.cloudflare.com/mcp

Claude Code を起動したら、/mcp コマンドで追加した MCP サーバを選択し、認証を行います。

実際にデータを取得してみる

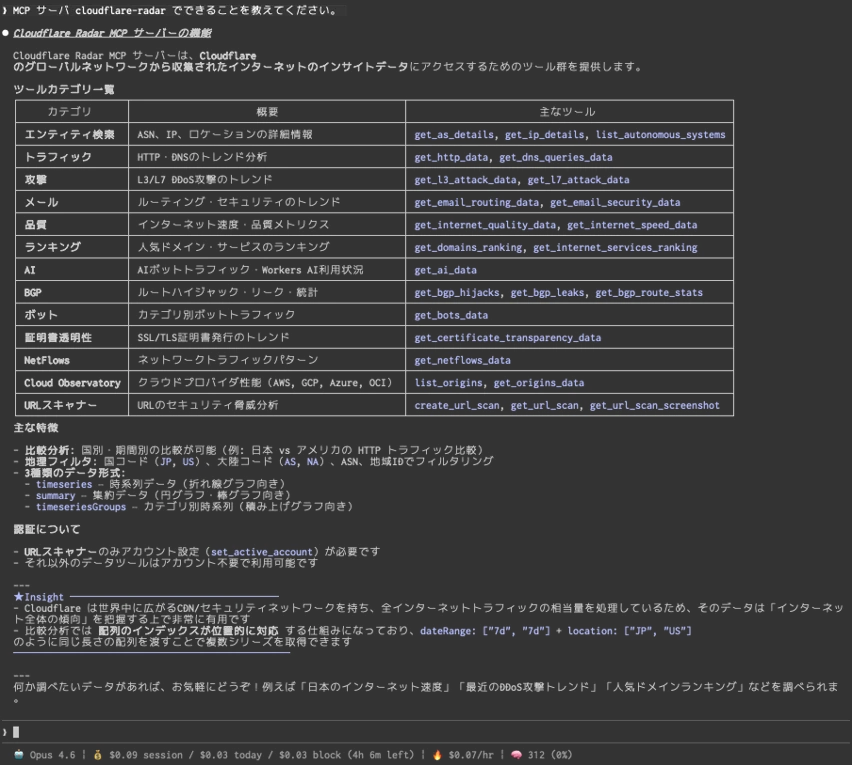

❯ MCP サーバ cloudflare-radar でできることを教えてください。

⏺ Cloudflare Radar MCP サーバーの機能

Cloudflare Radar MCP サーバーは、Cloudflare

のグローバルネットワークから収集されたインターネットのインサイトデータにアクセスするためのツール群を提供します。

ツールカテゴリ一覧

┌───────────────────┬────────────────────────────────────────────────┬─────────────────────────────────────────────────────────┐

│ カテゴリ │ 概要 │ 主なツール │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ エンティティ検索 │ ASN、IP、ロケーションの詳細情報 │ get_as_details, get_ip_details, list_autonomous_systems │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ トラフィック │ HTTP・DNSのトレンド分析 │ get_http_data, get_dns_queries_data │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ 攻撃 │ L3/L7 DDoS攻撃のトレンド │ get_l3_attack_data, get_l7_attack_data │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ メール │ ルーティング・セキュリティのトレンド │ get_email_routing_data, get_email_security_data │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ 品質 │ インターネット速度・品質メトリクス │ get_internet_quality_data, get_internet_speed_data │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ ランキング │ 人気ドメイン・サービスのランキング │ get_domains_ranking, get_internet_services_ranking │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ AI │ AIボットトラフィック・Workers AI利用状況 │ get_ai_data │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ BGP │ ルートハイジャック・リーク・統計 │ get_bgp_hijacks, get_bgp_leaks, get_bgp_route_stats │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ ボット │ カテゴリ別ボットトラフィック │ get_bots_data │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ 証明書透明性 │ SSL/TLS証明書発行のトレンド │ get_certificate_transparency_data │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ NetFlows │ ネットワークトラフィックパターン │ get_netflows_data │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ Cloud Observatory │ クラウドプロバイダ性能(AWS, GCP, Azure, OCI) │ list_origins, get_origins_data │

├───────────────────┼────────────────────────────────────────────────┼─────────────────────────────────────────────────────────┤

│ URLスキャナー │ URLのセキュリティ脅威分析 │ create_url_scan, get_url_scan, get_url_scan_screenshot │

└───────────────────┴────────────────────────────────────────────────┴─────────────────────────────────────────────────────────┘

主な特徴

- 比較分析: 国別・期間別の比較が可能(例: 日本 vs アメリカの HTTP トラフィック比較)

- 地理フィルタ: 国コード(JP, US)、大陸コード(AS, NA)、ASN、地域IDでフィルタリング

- 3種類のデータ形式:

- timeseries — 時系列データ(折れ線グラフ向き)

- summary — 集約データ(円グラフ・棒グラフ向き)

- timeseriesGroups — カテゴリ別時系列(積み上げグラフ向き)

認証について

- URLスキャナーのみアカウント設定(set_active_account)が必要です

- それ以外のデータツールはアカウント不要で利用可能です

---

★ Insight ─────────────────────────────────────

- Cloudflare は世界中に広がるCDN/セキュリティネットワークを持ち、全インターネットトラフィックの相当量を処理しているため、そのデータは「インターネッ

ト全体の傾向」を把握する上で非常に有用です

- 比較分析では 配列のインデックスが位置的に対応 する仕組みになっており、dateRange: ["7d", "7d"] + location: ["JP", "US"]

のように同じ長さの配列を渡すことで複数シリーズを取得できます

─────────────────────────────────────────────────

---

何か調べたいデータがあれば、お気軽にどうぞ!例えば「日本のインターネット速度」「最近のDDoS攻撃トレンド」「人気ドメインランキング」などを調べられま・・・

Cloudflare のネットワークで収集されたデータを元にして、様々な「インターネットのトレンド」を調べられるようです。

最近のサイバー攻撃について聞いてみる

これに関連するサイバー攻撃について聞いてみます。

❯ cloudflare-radar で、昨年末の React Server Components の脆弱性関連のサイバー攻撃についてまとめてください。また、現在はどうなっていますか?

⏺ React Server Components の脆弱性に関連するL7攻撃の動向を、Cloudflare Radar

のデータから分析してみます。昨年末(2025年10月〜12月)と直近を比較して、WAF ルール発動の傾向やアプリケーション層攻撃のトレンドを見ていきます。

...略...

⏺ データが揃いました。以下にまとめます。

---

React Server Components 脆弱性とL7攻撃の動向(Cloudflare Radar)

前提:Cloudflare Radar の限界

Cloudflare Radar は特定のCVEや個別の脆弱性を追跡するツールではありません。そのため、「React Server Components

の脆弱性を悪用した攻撃が何件あったか」を直接示すことはできません。ただし、L7 攻撃の WAF

ルール発動トレンドから、関連しうるアプリケーション層攻撃の傾向を読み取ることは可能です。

---

L7 攻撃のタイムライン(週次推移)

半年間の L7 攻撃リクエスト量(正規化値、最大=1.0)を見ると:

2025年8月 ████████████████████████████████████████░░░ 0.90前後

2025年9月 ████████████████████████████████████████░░░ 0.86〜0.97

2025年10月 ██████████████████████████████████████░░░░░ 0.82〜0.87

2025年11月 ██████████████████████████████████░░░░░░░░░ 0.78〜0.86(低下)

2025年12月 ████████████████████████████████████████████ 0.88〜1.00(★ピーク)

2026年1月 ████████████████████████████████████████░░░ 0.87〜0.93

2026年2月 ████████████████████████████████████████░░░ 0.92

2025年12月15日〜22日の週に半年間の最大値(1.0)を記録しています。年末にかけてL7攻撃が急増しました。

---

WAF マネージドルール発動の比較

┌───────────────────────┬────────────────┬───────────────┬─────────────────┐

│ WAFルール │ 10月〜12月中旬 │ 12月中旬〜2月 │ 変化 │

├───────────────────────┼────────────────┼───────────────┼─────────────────┤

│ Directory Traversal │ 26.7% │ 29.0% │ ↑ 増加 │

├───────────────────────┼────────────────┼───────────────┼─────────────────┤

│ HTTP Anomaly │ 27.4% │ 27.7% │ → 横ばい │

├───────────────────────┼────────────────┼───────────────┼─────────────────┤

│ SQLi │ 10.5% │ 10.1% │ → 横ばい │

├───────────────────────┼────────────────┼───────────────┼─────────────────┤

│ XSS │ 9.6% │ 7.5% │ ↓ 減少 │

├───────────────────────┼────────────────┼───────────────┼─────────────────┤

│ Command Injection │ 6.7% │ 5.7% │ ↓ やや減少 │

├───────────────────────┼────────────────┼───────────────┼─────────────────┤

│ File Inclusion │ 3.3% │ 4.3% │ ↑ 増加 │

├───────────────────────┼────────────────┼───────────────┼─────────────────┤

│ Software Specific │ 3.7% │ 3.8% │ → 横ばい │

├───────────────────────┼────────────────┼───────────────┼─────────────────┤

│ Vulnerability Scanner │ 4.1% │ 3.2% │ ↓ 減少 │

├───────────────────────┼────────────────┼───────────────┼─────────────────┤

│ Remote Code Execution │ ランク外 │ 2.2% │ ★ 新たにTOP入り │

├───────────────────────┼────────────────┼───────────────┼─────────────────┤

│ Template Injection │ 1.7% │ ランク外 │ ↓ 減少 │

└───────────────────────┴────────────────┴───────────────┴─────────────────┘

注目すべき変化

- Directory Traversal が増加(26.7% → 29.0%): パストラバーサル攻撃が最多に浮上

- File Inclusion が増加(3.3% → 4.3%): ファイルインクルード攻撃が約30%増

- Remote Code Execution が新たにTOP入り(2.2%): 12月中旬以降に目立つように

---

現在の状況(2026年2月)

- L7攻撃量は12月のピークからやや落ち着いた水準(0.92)に戻っています

- ただし Directory Traversal と File Inclusion は高止まりしており、サーバーサイドのファイルシステムアクセスを狙う攻撃は引き続き活発です

- RCE(リモートコード実行) が新たにトップ10入りしている点は警戒が必要です

---

React Server Components との関連性の考察

Cloudflare Radar のデータから直接因果関係を断定することはできませんが、以下の傾向は RSC 脆弱性との関連を示唆しています:

1. 12月にL7攻撃がピーク → 脆弱性公開直後の攻撃試行の急増と時期が一致する可能性

2. Directory Traversal・File Inclusion の増加 → RSC

はサーバーサイドでコンポーネントを処理するため、パストラバーサルやファイルインクルードの攻撃対象になり得ます

3. RCE の台頭 → サーバーサイドレンダリングの脆弱性は、最悪の場合リモートコード実行に繋がります

「個別の脆弱性を追跡するツールではありません。」とのお断りの上、L7 攻撃や発動した WAF ルールの種別などの時間変化に触れながら、まとめてくれました。

2025 年末の具体的な脆弱性関連のサイバー攻撃について聞いてみる

これにより、証明書のトレンドがどのように変化したのか聞いてみます。

❯ 最近、CA/Browser Forum にて、Web 証明書の有効期限が段階的に 47 日となることが決まりました。これを受けて、CT

ログからわかる動向について、cloudflare-radar を使ってまとめてください。

⏺ CA/Browser Forum の47日証明書決定に関連して、CT(Certificate

Transparency)ログの動向を調べます。証明書の有効期間分布、発行トレンド、認証局の動向などを取得します。

...略...

⏺ すべてのデータが揃いました。まとめます。 12:25 [47/546]

---

CT ログから見る証明書動向と47日有効期限への展望

CA/Browser Forum の決定(証明書有効期限を段階的に47日へ短縮)を踏まえた、Cloudflare Radar CT データの分析

対象期間:2025年8月〜2026年2月

---

1. 現在の証明書有効期間の分布

半年間に CT ログに記録された証明書 約219.7億枚 の有効期間内訳:

┌────────────┬─────────────┬────────┬────────────────────────┐

│ 有効期間 │ 枚数 │ 割合 │ 備考 │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 48〜100日 │ 195.9億枚 │ 89.2% │ 現行の主流(≒90日) │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 200日超 │ 14.7億枚 │ 6.7% │ 旧来の1年証明書など │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 101〜200日 │ 7.9億枚 │ 3.6% │ 中間期間 │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 11〜47日 │ 約5,000万枚 │ 0.23% │ ★ 47日以下の短期証明書 │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 3日以下 │ 約4,500万枚 │ 0.21% │ 超短期(自動化前提) │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 4〜7日 │ 約1,600万枚 │ 0.07% │ 短期 │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 8〜10日 │ 約37万枚 │ 0.002% │ ごく少数 │

└────────────┴─────────────┴────────┴────────────────────────┘

現在、47日以下の証明書は全体のわずか約0.5% です。47日ルールの適用には大規模な移行が必要であることがわかります。

---

2. 短期証明書(7日以下)の急増トレンド

時系列データから、特に3〜7日の超短期証明書が急激に増加しています:

有効期間 4〜7日の週次発行数:

2025年8月 ███ 約30万枚/週

2025年10月 ███ 約27万枚/週

2025年12月 █████████ 約88万枚/週

2026年1月 ████████████████████████ 約284万枚/週 ★ 約9.5倍に急増!

これは一部の CA や大手サービスが、47日ルールを見据えて超短期証明書の自動発行・更新の仕組みをすでにテスト・導入し始めている兆候と考えられます。

---

3. 認証局(CA)のシェア

┌──────┬───────────────────────┬───────────┬────────┐

│ 順位 │ CA オーナー │ 発行数 │ シェア │

├──────┼───────────────────────┼───────────┼────────┤

│ 1 │ Let's Encrypt(ISRG) │ 139.1億枚 │ 63.3% │

├──────┼───────────────────────┼───────────┼────────┤

│ 2 │ Google Trust Services │ 31.3億枚 │ 14.2% │

├──────┼───────────────────────┼───────────┼────────┤

│ 3 │ Sectigo │ 16.1億枚 │ 7.3% │

├──────┼───────────────────────┼───────────┼────────┤

│ 4 │ GoDaddy │ 12.0億枚 │ 5.5% │

├──────┼───────────────────────┼───────────┼────────┤

│ 5 │ DigiCert │ 10.9億枚 │ 4.9% │

├──────┼───────────────────────┼───────────┼────────┤

│ 6 │ Amazon Trust Services │ 6.3億枚 │ 2.9% │

├──────┼───────────────────────┼───────────┼────────┤

│ 7 │ SSL.com │ 2.8億枚 │ 1.3% │

└──────┴───────────────────────┴───────────┴────────┘

Let's Encrypt が圧倒的シェア(63%) を占めています。Let's Encrypt は元々90日証明書 + ACME 自動更新を推進してきた CA

であり、47日への移行で最も影響力のあるプレーヤーです。

---

4. 検証レベルの分布

┌────────────────────┬───────────┬────────┐

│ 検証レベル │ 枚数 │ 割合 │

├────────────────────┼───────────┼────────┤

│ DV(ドメイン検証) │ 214.2億枚 │ 97.5% │

├────────────────────┼───────────┼────────┤

│ OV(組織検証) │ 5.5億枚 │ 2.5% │

├────────────────────┼───────────┼────────┤

│ EV(拡張検証) │ 39万枚 │ 0.002% │

└────────────────────┴───────────┴────────┘

DV 証明書がほぼ全てを占めており、自動化との親和性が高い状況です。

---

5. その他の指標

┌────────────────────┬──────────────────────────────────────┐

│ 項目 │ 内訳 │

├────────────────────┼──────────────────────────────────────┤

│ エントリ種別 │ Certificate 68% / Precertificate 32% │

├────────────────────┼──────────────────────────────────────┤

│ 公開鍵アルゴリズム │ RSA 66.5% / ECDSA 33.5% │

└────────────────────┴──────────────────────────────────────┘

---

6. 47日ルールに向けた現状評価

┌────────────────┬──────────────────────────────────────────────────────────────────────────────────────────┐

│ 観点 │ 評価 │

├────────────────┼──────────────────────────────────────────────────────────────────────────────────────────┤

│ 現在の対応状況 │ 47日以下の証明書は全体の約0.5%。大半は48〜100日(≒90日) │

├────────────────┼──────────────────────────────────────────────────────────────────────────────────────────┤

│ 自動化の準備 │ 超短期証明書(4〜7日)が2026年1月に前年比 9.5倍 に急増。先行対応が進行中 │

├────────────────┼──────────────────────────────────────────────────────────────────────────────────────────┤

│ CA 側の準備 │ Let's Encrypt(63%シェア)は ACME による自動更新を前提としており、47日への移行障壁は低い │

├────────────────┼──────────────────────────────────────────────────────────────────────────────────────────┤

│ 検証レベル │ 97.5% が DV であり、自動発行・更新が容易。OV/EV は手動プロセスが残る可能性 │

├────────────────┼──────────────────────────────────────────────────────────────────────────────────────────┤

│ 課題 │ RSA がまだ66%を占め、より軽量な ECDSA への移行も並行して進む見込み │

└────────────────┴──────────────────────────────────────────────────────────────────────────────────────────┘

まだ多くの証明書が、Let's Encrypt 等の 90 日で発行されており、期間の短い証明書はまだまだ少数であることがわかります。

期限が 47 日に短縮されるのは 2029/03 に予定されているので、もう少し後になってから聞くと、トレンドが知れて面白いかもしれません。

SSL 証明書についての動向を聞いてみる

これにより、証明書のトレンドがどのように変化したのか聞いてみます。

❯ 最近、CA/Browser Forum にて、Web 証明書の有効期限が段階的に 47 日となることが決まりました。これを受けて、CT

ログからわかる動向について、cloudflare-radar を使ってまとめてください。

⏺ CA/Browser Forum の47日証明書決定に関連して、CT(Certificate

Transparency)ログの動向を調べます。証明書の有効期間分布、発行トレンド、認証局の動向などを取得します。

...略...

⏺ すべてのデータが揃いました。まとめます。 12:25 [47/546]

---

CT ログから見る証明書動向と47日有効期限への展望

CA/Browser Forum の決定(証明書有効期限を段階的に47日へ短縮)を踏まえた、Cloudflare Radar CT データの分析

対象期間:2025年8月〜2026年2月

---

1. 現在の証明書有効期間の分布

半年間に CT ログに記録された証明書 約219.7億枚 の有効期間内訳:

┌────────────┬─────────────┬────────┬────────────────────────┐

│ 有効期間 │ 枚数 │ 割合 │ 備考 │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 48〜100日 │ 195.9億枚 │ 89.2% │ 現行の主流(≒90日) │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 200日超 │ 14.7億枚 │ 6.7% │ 旧来の1年証明書など │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 101〜200日 │ 7.9億枚 │ 3.6% │ 中間期間 │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 11〜47日 │ 約5,000万枚 │ 0.23% │ ★ 47日以下の短期証明書 │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 3日以下 │ 約4,500万枚 │ 0.21% │ 超短期(自動化前提) │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 4〜7日 │ 約1,600万枚 │ 0.07% │ 短期 │

├────────────┼─────────────┼────────┼────────────────────────┤

│ 8〜10日 │ 約37万枚 │ 0.002% │ ごく少数 │

└────────────┴─────────────┴────────┴────────────────────────┘

現在、47日以下の証明書は全体のわずか約0.5% です。47日ルールの適用には大規模な移行が必要であることがわかります。

---

2. 短期証明書(7日以下)の急増トレンド

時系列データから、特に3〜7日の超短期証明書が急激に増加しています:

有効期間 4〜7日の週次発行数:

2025年8月 ███ 約30万枚/週

2025年10月 ███ 約27万枚/週

2025年12月 █████████ 約88万枚/週

2026年1月 ████████████████████████ 約284万枚/週 ★ 約9.5倍に急増!

これは一部の CA や大手サービスが、47日ルールを見据えて超短期証明書の自動発行・更新の仕組みをすでにテスト・導入し始めている兆候と考えられます。

---

3. 認証局(CA)のシェア

┌──────┬───────────────────────┬───────────┬────────┐

│ 順位 │ CA オーナー │ 発行数 │ シェア │

├──────┼───────────────────────┼───────────┼────────┤

│ 1 │ Let's Encrypt(ISRG) │ 139.1億枚 │ 63.3% │

├──────┼───────────────────────┼───────────┼────────┤

│ 2 │ Google Trust Services │ 31.3億枚 │ 14.2% │

├──────┼───────────────────────┼───────────┼────────┤

│ 3 │ Sectigo │ 16.1億枚 │ 7.3% │

├──────┼───────────────────────┼───────────┼────────┤

│ 4 │ GoDaddy │ 12.0億枚 │ 5.5% │

├──────┼───────────────────────┼───────────┼────────┤

│ 5 │ DigiCert │ 10.9億枚 │ 4.9% │

├──────┼───────────────────────┼───────────┼────────┤

│ 6 │ Amazon Trust Services │ 6.3億枚 │ 2.9% │

├──────┼───────────────────────┼───────────┼────────┤

│ 7 │ SSL.com │ 2.8億枚 │ 1.3% │

└──────┴───────────────────────┴───────────┴────────┘

Let's Encrypt が圧倒的シェア(63%) を占めています。Let's Encrypt は元々90日証明書 + ACME 自動更新を推進してきた CA

であり、47日への移行で最も影響力のあるプレーヤーです。

---

4. 検証レベルの分布

┌────────────────────┬───────────┬────────┐

│ 検証レベル │ 枚数 │ 割合 │

├────────────────────┼───────────┼────────┤

│ DV(ドメイン検証) │ 214.2億枚 │ 97.5% │

├────────────────────┼───────────┼────────┤

│ OV(組織検証) │ 5.5億枚 │ 2.5% │

├────────────────────┼───────────┼────────┤

│ EV(拡張検証) │ 39万枚 │ 0.002% │

└────────────────────┴───────────┴────────┘

DV 証明書がほぼ全てを占めており、自動化との親和性が高い状況です。

---

5. その他の指標

┌────────────────────┬──────────────────────────────────────┐

│ 項目 │ 内訳 │

├────────────────────┼──────────────────────────────────────┤

│ エントリ種別 │ Certificate 68% / Precertificate 32% │

├────────────────────┼──────────────────────────────────────┤

│ 公開鍵アルゴリズム │ RSA 66.5% / ECDSA 33.5% │

└────────────────────┴──────────────────────────────────────┘

---

6. 47日ルールに向けた現状評価

┌────────────────┬──────────────────────────────────────────────────────────────────────────────────────────┐

│ 観点 │ 評価 │

├────────────────┼──────────────────────────────────────────────────────────────────────────────────────────┤

│ 現在の対応状況 │ 47日以下の証明書は全体の約0.5%。大半は48〜100日(≒90日) │

├────────────────┼──────────────────────────────────────────────────────────────────────────────────────────┤

│ 自動化の準備 │ 超短期証明書(4〜7日)が2026年1月に前年比 9.5倍 に急増。先行対応が進行中 │

├────────────────┼──────────────────────────────────────────────────────────────────────────────────────────┤

│ CA 側の準備 │ Let's Encrypt(63%シェア)は ACME による自動更新を前提としており、47日への移行障壁は低い │

├────────────────┼──────────────────────────────────────────────────────────────────────────────────────────┤

│ 検証レベル │ 97.5% が DV であり、自動発行・更新が容易。OV/EV は手動プロセスが残る可能性 │

├────────────────┼──────────────────────────────────────────────────────────────────────────────────────────┤

│ 課題 │ RSA がまだ66%を占め、より軽量な ECDSA への移行も並行して進む見込み │

└────────────────┴──────────────────────────────────────────────────────────────────────────────────────────┘

まだ多くの証明書が、Let's Encrypt 等の 90 日で発行されており、期間の短い証明書はまだまだ少数であることがわかります。

期限が 47 日に短縮されるのは 2029/03 に予定されているので、もう少し後になってから聞くと、トレンドが知れて面白いかもしれません。

まとめ

あくまで Cloudflare 社のネットワークで収集されたデータを元にしたものではありますが、興味深い調査ができるのではと思います。

こういったトレンド調査は、どのようなデータを軸とするかなど、大規模なデータの集計に苦労することが多いですが、AI に手軽に任せれられるととても楽ですね。

Cloudflareに、アクセリアの運用サポートをプラスしたCDNサービスを提供しています

移行支援によるスムーズな導入とともに、お客様の運用負担を最小限にとどめながら、WEBサイトのパフォーマンスとセキュリティを最大限に高めます。運用サポートはフルアウトソーシングからミニマムサポートまで、ご要望に合わせてご提供します。

Cloudflare(クラウドフレア)の導入や運用について、またそれ以外のことでもなにか気になることがございましたらお気軽にご相談下さい。

サービスにご興味をお持ちの方は

お気軽にお問い合わせください。

Webからお問い合わせ

お問い合わせお電話からお問い合わせ

平日09:30 〜 18:00

Free Service